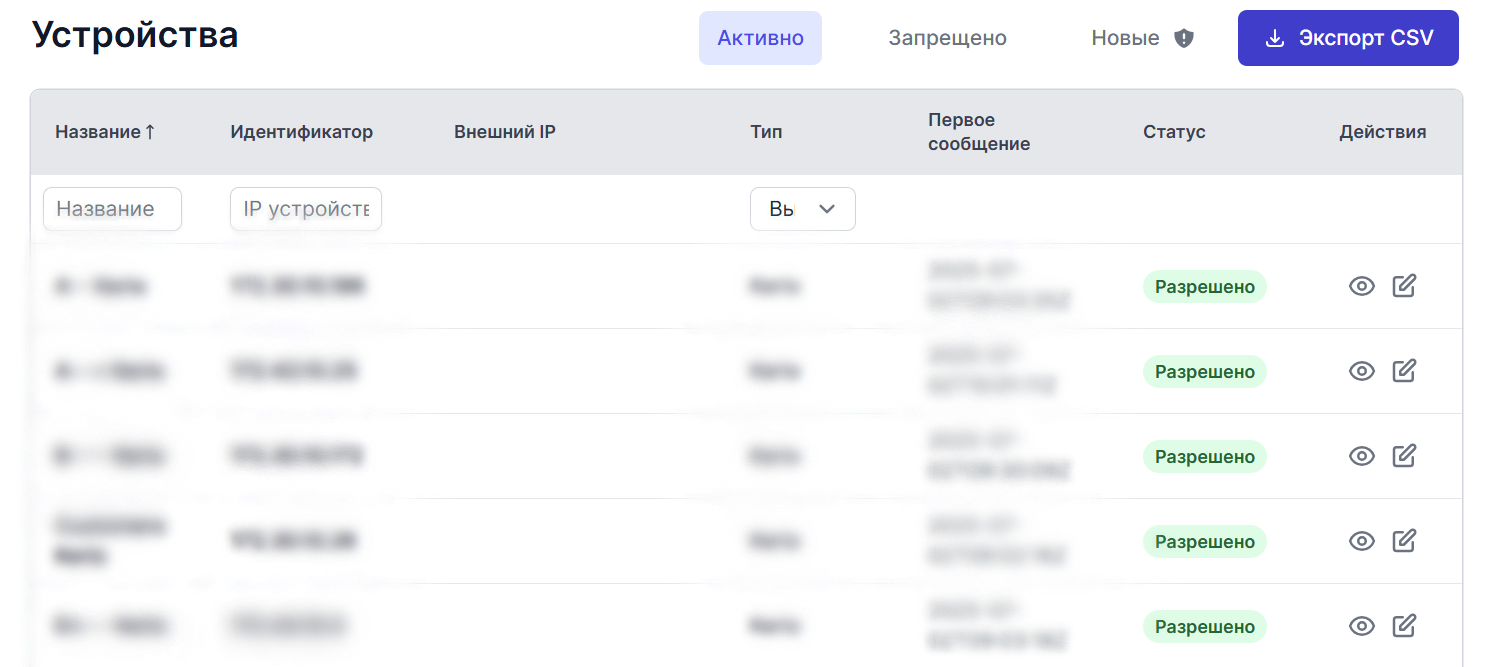

Устройства

Список устройств, подключенных к Продукту. Все устройства, отправляющие события в Продукт, видны здесь. Каждому устройству в Продукте назначен уникальный IP-адрес.

Можно просматривать устройства, подключенные к системе, на основе их статусов: Активные, Запрещенные и Новые (Неизвестные) - более подробное объяснение этого статуса будет приведено далее.

Добавление нового устройства

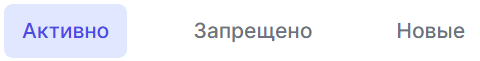

Чтобы добавить новое устройство, настройте отправку событий (Syslog) на нужном устройстве на адрес UDP<TiSoarNG-IP-ADDRESS>:514. Если Syslog настроен правильно, новое устройство с IP-адресом добавленного устройства и статусом [Unknown] появится во вкладке Устройства при первом подключении устройства к Продукту.

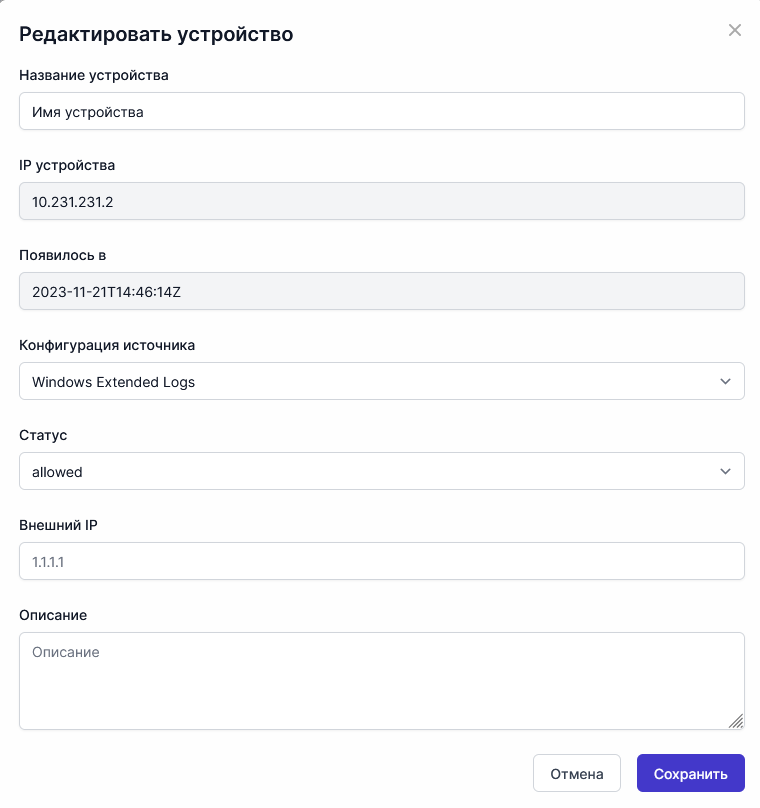

Для получения событий от добавленного устройства его необходимо настроить. Нажмите кнопку Редактировать.

В следующем окне укажите имя устройства и выберите Source Config.

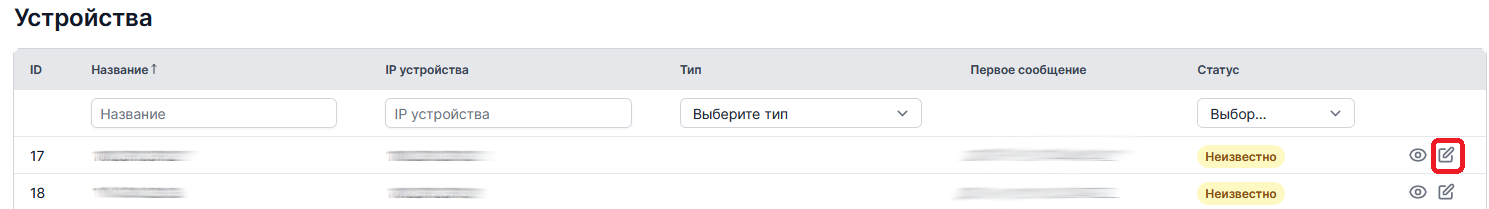

Source Config — это предварительно настроенный метод выбора событий, поступающих в Продукт, для заполнения необходимых полей в базе данных Продукта.

Примечание: Конфигурацию источника необходимо добавить заранее в

Settings -- Device Types Settings.

!!!Для добавления новой конфигурации источника свяжитесь с поставщиком Продукта.!!!

Известные типы устройств

Источники событий могут быть практически любыми устройствами, так как можно написать пользовательский код для разбора событий. Этот раздел описывает типы устройств с программой разбора для самостоятельного создания типов устройств.

Fortigate;

• name: fortigate

schema:

exported_fields:

- action

- app

- appcat

- appid

- apprisk

- banned_rule

- banned_src

- craction

- crlevel

- crscore

- device_ip

- device_port

- devid

- devname

- dstcountry

- dstintf

- dstintfrole

- dstip

- dstport

- duration

- entropy

- eventtime

- facility

- level

- logid

- message

- penalty

- policyid

- policytype

- proto

- rcvdbyte

- sentbyte

- sentpkt

- service

- sessionid

- severity

- srccountry

- srcintf

- srcintfrole

- srcip

- srcport

- subtype

- subject

- timestamp

- trandisp

- transip

- transport

- type

- utmaction

- utmref

- vd

- vpn

- vpntype

field_maps:

sentbyte: sentbyte

vpn: vpn

transform: |2-

obj = parse_grok!(.message,"<%{INT:message_pri}>%{GREEDYDATA:message}")

. |= parse_key_value!(obj.message)

.dstport = to_int!(.dstport)

.srcport = to_int!(.srcport)

.subject = del(.msg)

meta:

display_name: "Fortigate"

description: "Fortigate device with fortigate fields"

Windows Extended

name: windows-extended

schema:

exported_fields:

- device_ip

- device_port

- dstip

- entropy

- message

- penalty

- srcip

- srcport

- type

- subtype

- username

- subject

- srcintf

- srcintfrole

- dstintf

- dstintfrole

- policytype

- action

field_maps:

transform: |2-

msg = parse_syslog!(.message)

obj = parse_json!(msg.message)

.srcip = obj.IpAddress

.type = "event"

.action = to_string!(obj.EventID)

.policytype = obj.EventType

.devname = obj.Hostname

.username = obj.SubjectUserName

.subtype = obj.SubjectDomainName

.srcintf = obj.TargetUserName

.srcintfrole = obj.TargetDomainName

.dstintf = obj.MemberName

if obj.EventID == 1102 {

. |= parse_regex!(obj.Message, r'Account Name:\s+(?P<username>(.*[^\r\n]))\s+Domain Name:\s+(?P<subtype>(.*[^\r\n]))')

} else if obj.EventID == 4781 {

.srcintf = obj.OldTargetUserName

.dstintf = obj.NewTargetUserName

} else if obj.EventID == 5145 {

.dstintf = ""

if (!is_nullish(obj.ShareLocalPath)) {

.dstintf, err = slice(obj.ShareLocalPath, 4) + "\\"

}

.dstintf, err = .dstintf + obj.RelativeTargetName

. |= parse_regex!(obj.Message, r'Accesses:\s+(?P<dstintfrole>(.*[^\r\n]))')

}

#.message = obj.Message

msg_body = split!(obj.Message, "\r\n")

if !is_nullish(msg_body[0]) {

.subject = msg_body[0]

}

if (is_nullish(.dstintf)) {

.dstintf = ""

}

if (is_nullish(.srcip)) {

.srcip = .device_ip

}

if (is_nullish(.srcport)) {

.srcport = 0

}

if (is_nullish(.dstport)) {

.dstport = 0

}

meta:

display_name: "Windows Extended Logs"

description: "Windows Extended Logs"

После заполнения необходимых данных нажмите Сохранить.

Примечание: Если заполнить поле Внешний IP, на карте появится зеленый значок с отображением устройства.

Удаление устройства

На данном этапе развития Продукта удаление устройств не предусмотрено. Это ожидается в будущих версиях.

Экспорт CSV-файла активных, запрещённых или новых устройств

Можно экспортировать CSV-файл с данными обо всех устройствах в системе. Каждая строка в CSV-файле представляет одно устройство, со всеми его атрибутами, сохранёнными в одной строке с разделителями в виде точек с запятой.

Когда устройства отображаются в одной из категорий — активные, запрещённые или новые — можно сгенерировать CSV-файл, содержащий записи только соответствующего типа. Каждое устройство будет представлено в одной ячейке в виде непрерывной строки, где каждое поле разделяется точкой с запятой (;).

В CSV-файл будут включены следующие значения для каждого устройства:

-

ID

-

Имя

-

Тип

-

Статус

-

IP-адрес устройства

-

Внешний IP-адрес

-

Идентификатор

-

Отметка времени

-

ID конфигурации источника

-

Время добавления (когда устройство было добавлено в систему)

-

Время обновления (дата последнего изменения устройства)