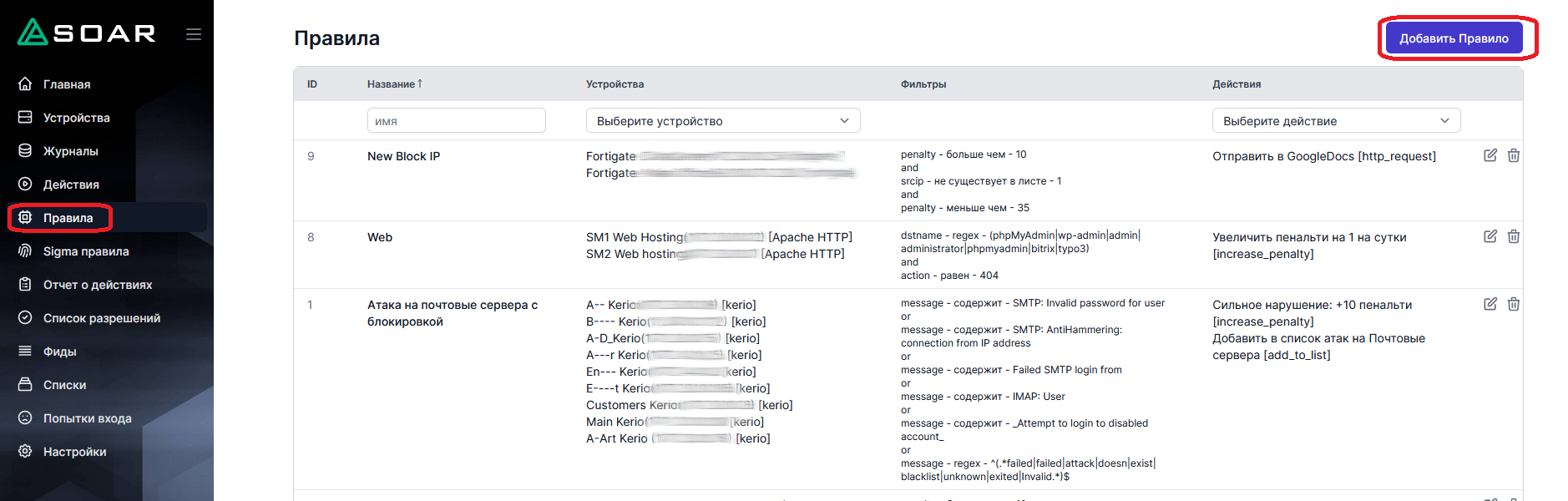

Правила

Эта документация описывает интерфейс страницы создания правил, предназначенной для управления политиками безопасности и сетевыми политиками. На странице перечислены различные правила, применяемые к устройствам безопасности, таким как Fortigate.

Перед созданием правил требуется предварительная подготовка:

-

Подключите устройство(а), которые будут отправлять события в Продукт;

-

Создайте необходимые элементы для Действий, такие как списки, черные списки, HTTP-запросы, увеличение штрафов.

-

Создайте необходимые Действия.

Основные элементы интерфейса

Заголовок

В верхней части страницы находится заголовок "Правила", указывающий, что список содержит правила безопасности.

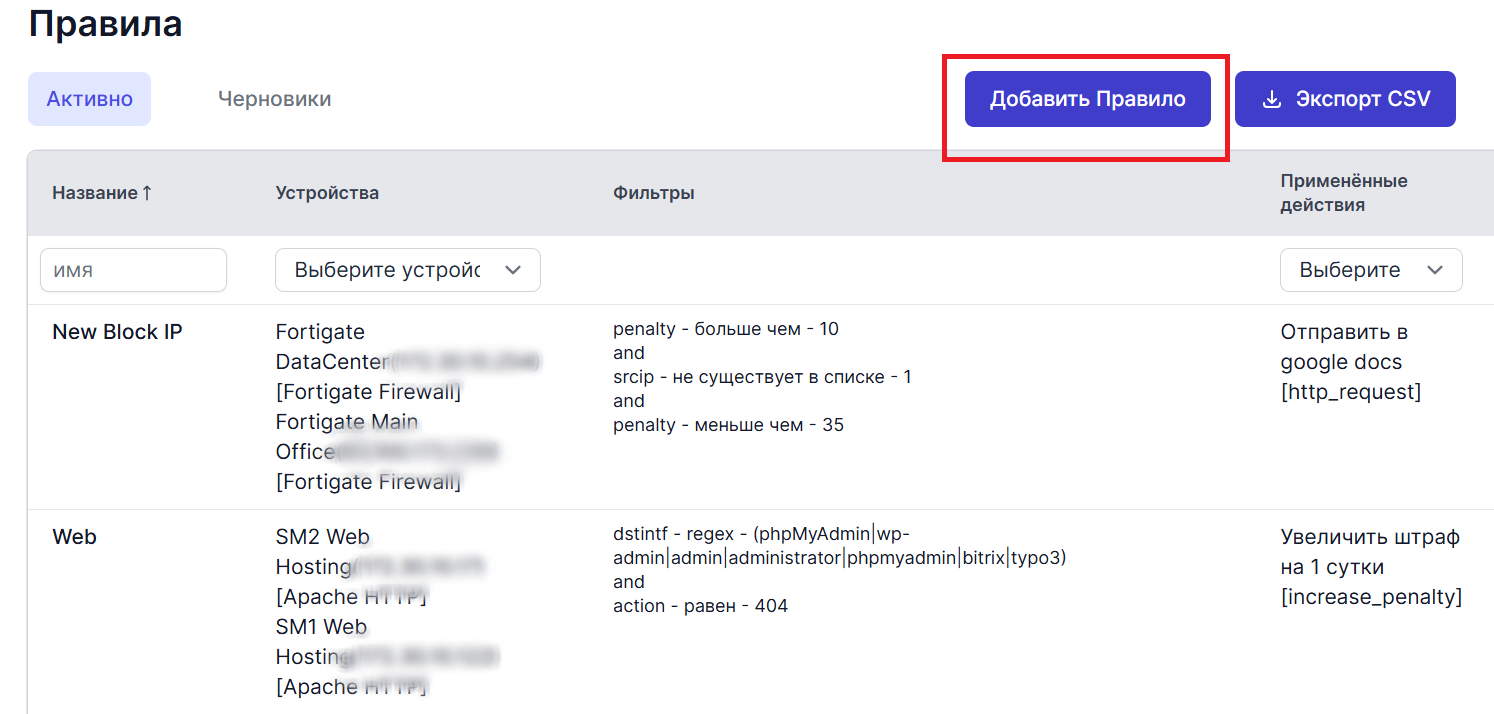

Кнопка "Добавить правило"

Справа от заголовка находится кнопка "Добавить правило", которая позволяет добавить новое правило в систему.

Таблица правил

Основное содержание страницы представлено в виде таблицы, содержащей следующие столбцы:

-

ID: Уникальный идентификатор правила.

-

Название: Название правила, описывающее его назначение.

-

Устройства: Устройства, к которым применяется правило.

-

Фильтры: Фильтры, описывающие условия для срабатывания правила.

-

Действия: Действия, выполняемые при выполнении условий правила.

Столбцы таблицы

ID

Этот столбец содержит числовой идентификатор для каждого правила.

Название

Столбец "Название" содержит краткое описание правила. Примеры включают "Обнаружена атака фаерволом", "Подключение с IP из черного списка" и т.д.

Устройства

Столбец "Устройства" указывает устройства, к которым применяется правило. Устройства должны быть добавлены заранее, как описано в разделе Добавление нового устройства.

Фильтры

Столбец "Фильтры" описывает условия, при которых срабатывает правило. Условия могут включать различные параметры, такие как:

-

srcintfrole - равно - vlan10

-

action - равно - detected

-

scrip - существует в ленте - 2

-

dstport - равно - 448

-

penalty - больше чем - 10

Действия

Действия должны быть созданы заранее, как описано в разделе Действия.

Этот столбец перечисляет действия, выполняемые при выполнении условий правила. Примеры включают:

-

Увеличить штраф на 3 increase_penalty

-

Ban Fortigate на 30 дней fortigate_ban

-

Добавить в черный список TiSoarNG add_to_list

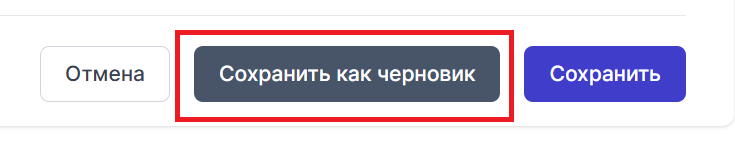

Сохранение правила как черновика

Вы можете сохранять правила как черновики. чтобы они не были активны до их явной активации.

Правила можно установить как черновики во время их создания с помощью следующей кнопки:

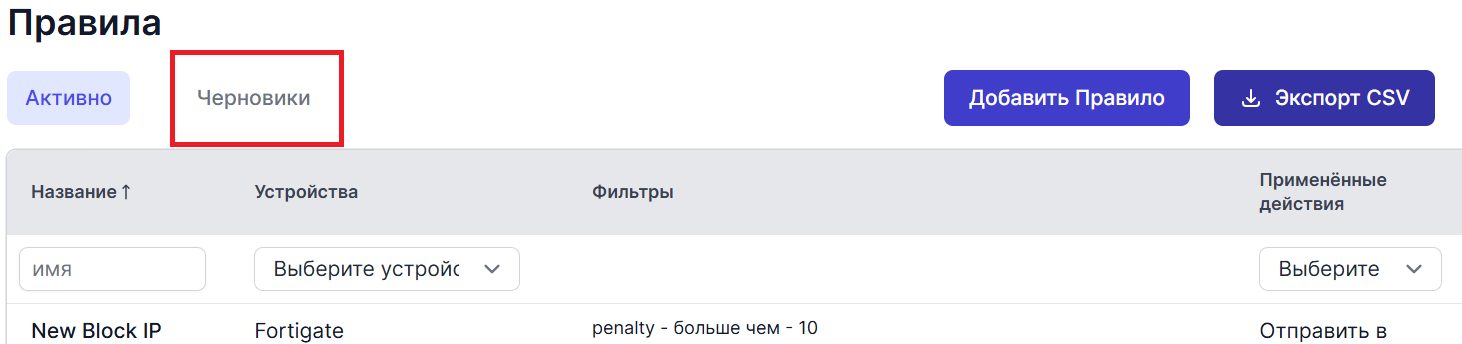

Вы можете просмотреть правила, определённые как черновики, на экране "Правила":

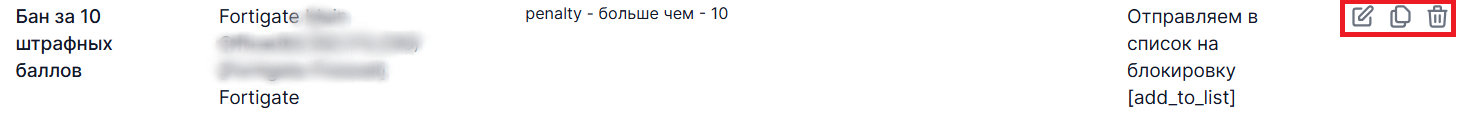

Иконки действий

Справа от каждой строки правила находятся иконки для редактирования и удаления правил:

-

Иконка карандаша для редактирования.

-

Иконка корзины для удаления.

-

Иконка страницы для копирования (правило будет скопировано на страницу Черновиков)

Экспорт CSV файла

Вы можете экспортировать CSV файл, содержащий все правила в категории, где находится курсор в момент экспорта: Активные или Черновики.

Информация в CSV файле будет структурирована так, что каждое правило будет представлено в отдельной строке. Каждая строка будет содержать конкретные поля для одного правила со следующими данными:

-

ID

-

Name (правила)

-

Devices

-

Filters

-

Union Filters

-

Created_At – дата и время создания правила

-

Updated_At – дата и время последнего обновления правила

Все поля разделены точкой с запятой (;).

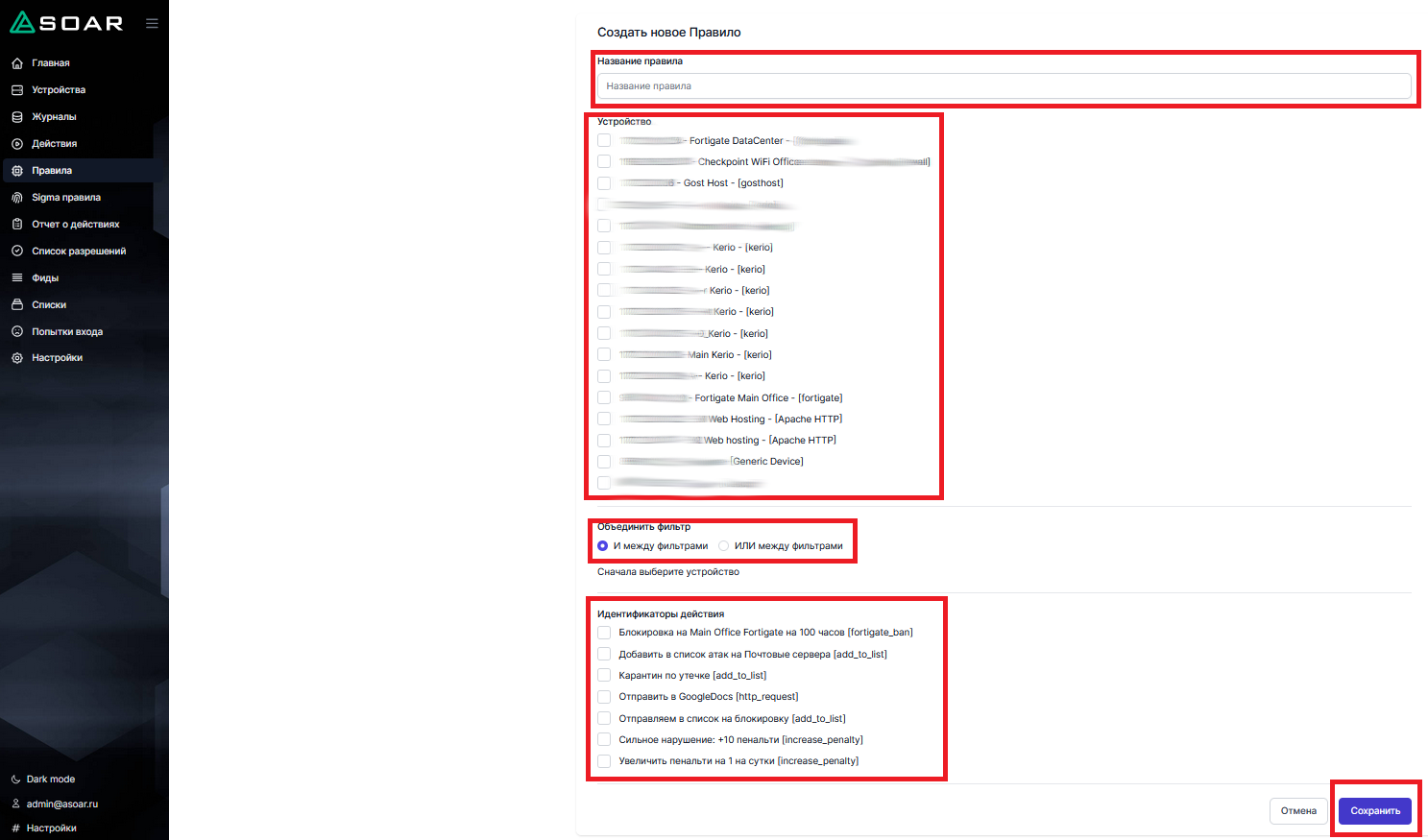

Пример использования

-

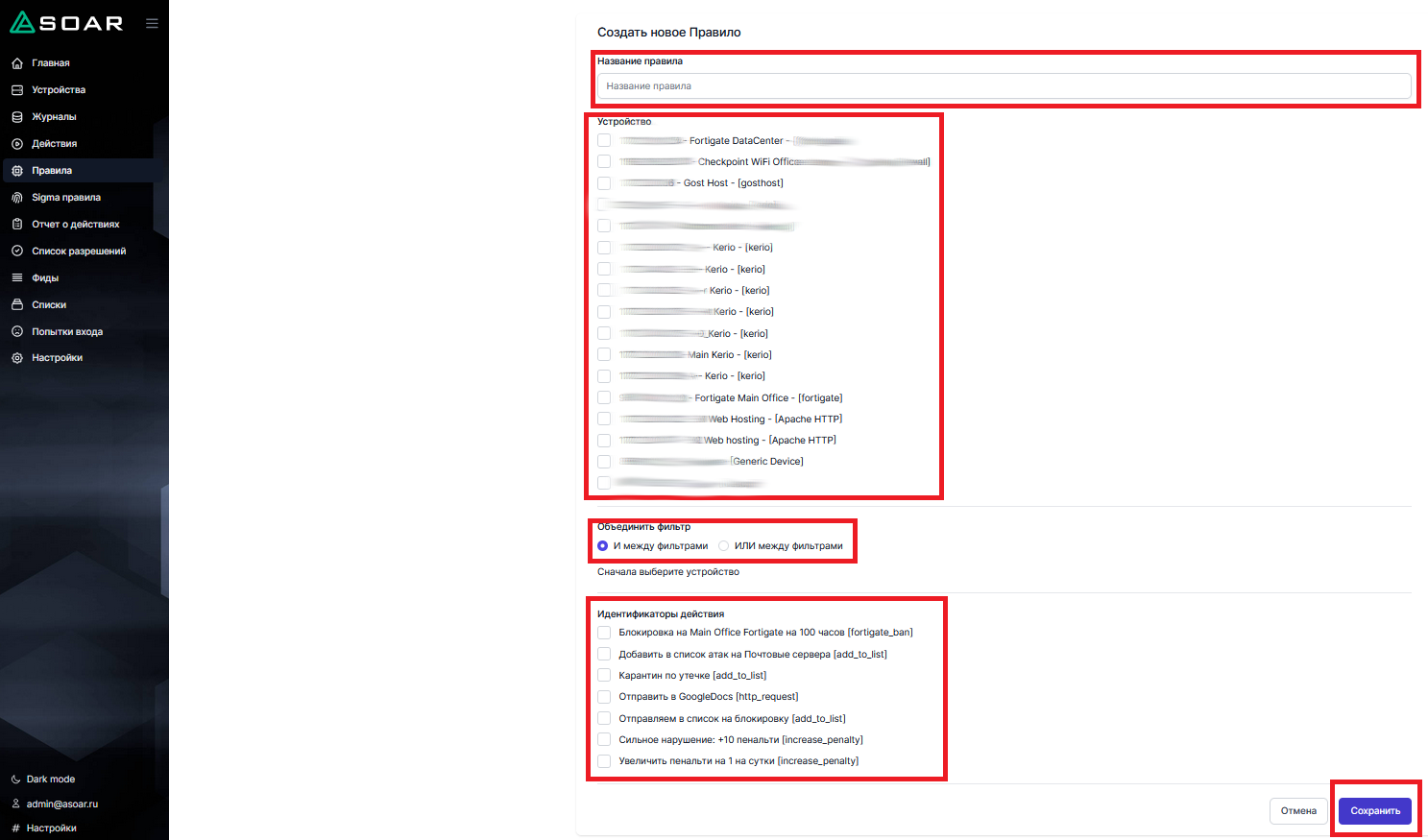

Чтобы добавить новое правило, нажмите кнопку "Добавить правило".

-

Введите необходимую информацию в соответствующие поля, включая название, устройства, фильтры и действия.

-

Сохраните правило.

Чтобы отредактировать существующее правило, нажмите иконку карандаша в строке нужного правила, внесите необходимые изменения и сохраните.

Чтобы удалить правило, нажмите иконку корзины в строке нужного правила и подтвердите удаление.

Эта документация предоставляет основные инструкции по использованию страницы создания правил, позволяя эффективно управлять политиками безопасности сети.

Описания полей фильтров

| Поле лога | Описание | Тип данных | Длина |

|---|---|---|---|

| timestamp | Время записи лога | ||

| device_id | Идентификатор устройства | ||

| message | Сообщение лога | string | 4096 |

| device_ip | IP-адрес устройства | ip | 39 |

| device_port | Порт устройства | uint16 | 5 |

| devname | Название устройства | ||

| devid | Серийный номер устройства | string | 16 |

| eventtime | Время срабатывания лога в формате эпохи | uint64 | 20 |

| logid | Идентификатор лога | string | 10 |

| type | Тип лога | string | 16 |

| subtype | Подтип лога | string | 20 |

| level | Уровень безопасности | string | 11 |

| vd | Название виртуального домена, в котором записано сообщение лога | string | 32 |

| srcip | IP-адрес источника трафика | ip | 39 |

| srcport | Порт источника трафика | uint16 | 5 |

| srcintf | Имя интерфейса источника трафика | string | 32 |

| srcintfrole | Имя интерфейса источника | string | 10 |

| dstip | IP-адрес назначения | ip | 39 |

| dstport | Порт назначения трафика | uint16 | 5 |

| dstintf | Интерфейс назначения трафика | string | 32 |

| dstintfrole | Имя интерфейса назначения | string | 10 |

| srccountry | Страна источника | string | 64 |

| dstcountry | Страна назначения | string | 64 |

| sessionid | Идентификатор сессии | uint32 | 10 |

| proto | Протокол, используемый веб-трафиком (по умолчанию tcp) | uint8 | 3 |

| action | Статус сессии | string | 11 |

| policyid | Название политики фаервола, управляющей трафиком, который вызвал сообщение лога | uint32 | 10 |

| policytype | Тип политики фаервола | string | 24 |

| service | Название сервиса | string | 36 |

| trandisp | Тип NAT-перевода | string | 16 |

| transip | Исходный IP-адрес NAT | ip | 39 |

| transport | Исходный порт NAT | uint16 | 5 |

| duration | Продолжительность сессии в секундах | uint64 | 20 |

| sentbyte | Количество отправленных байт | uint64 | 20 |

| rcvdbyte | Количество полученных байт | uint64 | 20 |

| sentpkt | Количество отправленных пакетов | uint32 | 10 |

| app | Название приложения | string | 96 |

| appid | Идентификатор приложения | uint32 | 10 |

| appcat | Категория приложения | string | 64 |

| apprisk | Уровень риска приложения | string | 16 |

| crscore | uint32 | 10 | |

| craction | uint32 | 10 | |

| crlevel | string | 10 | |

| facility | |||

| severity |

Описания условий фильтров

| Условие | Описание |

|---|---|

| равен | Проверяет, равно ли значение указанным критериям |

| не равен | Проверяет, не равно ли значение указанным критериям |

| содержит | Проверяет, содержит ли значение указанную подстроку |

| не содержит | Проверяет, не содержит ли значение указанную подстроку |

| существует | Проверяет, существует ли значение |

| не существует | Проверяет, не существует ли значение |

| regex | Проверяет, соответствует ли значение указанному регулярному выражению |

| начинается с | Проверяет, начинается ли значение с указанной подстроки |

| не начинается с | Проверяет, не начинается ли значение с указанной подстроки |

| ip содержится в CIDR | Проверяет, находится ли IP-адрес в указанном диапазоне CIDR |

| ip не содержится в CIDR | Проверяет, не находится ли IP-адрес в указанном диапазоне CIDR |

| больше чем | Проверяет, больше ли значение указанного числа |

| меньше чем | Проверяет, меньше ли значение указанного числа |

| существует в листе и счетчик равен | Проверяет, существует ли значение в списке и равен ли счетчик указанному значению |

| существует в листе и счетчик меньше чем | Проверяет, существует ли значение в списке и меньше ли счетчик указанного значения |

| существует в листе и счетчик больше чем | Проверяет, существует ли значение в списке и больше ли счетчик указанного значения |

| не существует в листе | Проверяет, не существует ли значение в списке |

| существует в фиде | Проверяет, существует ли значение в ленте |

| не существует в фиде | Проверяет, не существует ли значение в ленте |

Создание правил для событий файлового сервера и Active Directory

Предварительная подготовка и настройка агента описаны в разделах:

-

Установка nxlog Agent на Windows Server

-

Настройка аудита событий Active Directory

-

Содержимое конфигурационного файла nxlog для MS Active Directory.

Для корректного анализа и разбора событий создайте устройство с типом устройства Windows Extended.

-

Описание создания этого типа устройства можно найти в разделах

-

Известные типы устройств

-

Windows Extended.

-

Описание стандартных правил для мониторинга Active Directory

| Название | Фильтр |

|---|---|

| Добавлен член в группу Администраторы |

• action - равно - 4732 • и • srcintf - равно - Administrators |

| Добавлен член в группу Domain Admins |

• action - равно - 4728 • и • srcintf - равно - Domain Admins |

| Добавлен член в группу Enterprise Admins |

• action - равно - 4728 • и • srcintf - равно - Enterprise Admins |

| Добавлен член в группу Schema Admins |

• action - равно - 4728 • и • srcintf - равно - Schema Admins |

| Изменен пароль учетной записи администратора |

• action - равно - 4724 • и • username - равно - Administrator |

Вы можете добавлять правила по своему усмотрению на основе журналов событий Windows, которые nxlog отправляет в продукт. Для этого потребуется корректировка конфигурационного файла nxlog Настройка агента nxlog и перезапуск службы.

Список возможных фильтров при создании нового правила.

Для анализа событий Продукт использует следующие поля сообщения лога:

| Поле | Описание | Тип данных | Длина |

|---|---|---|---|

| timestamp | Временная метка | - | - |

| device_id | Идентификатор устройства | - | - |

| message | Сообщение лога | string | 4096 |

| device_ip | IP-адрес устройства | ip | 39 |

| device_port | Порт устройства | uint16 | 5 |

| devname | Название устройства | - | - |

| devid | Серийный номер устройства | string | 16 |

| eventtime | Время срабатывания лога в формате эпохи | uint64 | 20 |

| logid | Идентификатор лога | string | 10 |

| type | Тип лога | string | 16 |

| subtype | Подтип трафика | string | 20 |

| level | Уровень безопасности | string | 11 |

| vd | Название виртуального домена | string | 32 |

| srcip | IP-адрес источника трафика | ip | 39 |

| srcport | Порт источника трафика | uint16 | 5 |

| srcintf | Имя интерфейса источника трафика | string | 32 |

| srcintfrole | Имя интерфейса источника | string | 10 |

| dstip | IP-адрес назначения | ip | 39 |

| dstport | Порт назначения трафика | uint16 | 5 |

| dstintf | Интерфейс назначения трафика | string | 32 |

| dstintfrole | Имя интерфейса назначения | string | 10 |

| srccountry | Страна источника | string | 64 |

| dstcountry | Страна назначения | string | 64 |

| sessionid | Идентификатор сессии | uint32 | 10 |

| proto | Протокол, используемый веб-трафиком | uint8 | 3 |

| action | Статус сессии | string | 11 |

| policyid | Название политики фаервола | uint32 | 10 |

| policytype | Тип политики фаервола | string | 24 |

| service | Название сервиса | string | 36 |

| trandisp | Тип NAT-перевода | string | 16 |

| transip | Исходный IP-адрес NAT | ip | 39 |

| transport | Исходный порт NAT | uint16 | 5 |

| duration | Продолжительность сессии в секундах | uint64 | 20 |

| sentbyte | Количество отправленных байт | uint64 | 20 |

| rcvdbyte | Количество полученных байт | uint64 | 20 |

| sentpkt | Количество отправленных пакетов | uint32 | 10 |

| app | Название приложения | string | 96 |

| appid | Идентификатор приложения | uint32 | 10 |

| appcat | Категория приложения | string | 64 |

| apprisk | Уровень риска приложения | string | 16 |

| crscore | - | uint32 | 10 |

| craction | - | uint32 | 10 |

| crlevel | - | string | 10 |

| facility | - | - | - |

| severity | - | - | - |

| vpn | VPN | - | - |

| vpntype | Тип VPN | - | - |

| utmaction | Действие UTM | - | - |

| utmref | Ссылка UTM | - | - |

В нашем примере, описанном в разделе Известные типы устройств, используются несколько типов устройств. Каждый тип устройства имеет свои правила обработки событий и использует поля по усмотрению автора анализатора.

Описание поля парсера

| Имя поля лога | Описание | Тип данных | Длина |

|---|---|---|---|

| timestamp | Записывает дату и время, когда было создано событие или запись лога. | ||

| device_id | Уникальный идентификатор устройства, создавшего событие или запись лога | ||

| message | Сообщение лога | string | 4096 |

| device_ip | IP-адрес устройства, создавшего событие или запись лога. | ip | 39 |

| device_port | Порт устройства, создавшего событие или запись лога. | uint16 | 5 |

| devname | Название устройства | ||

| devid | Серийный номер устройства для источника трафика | string | 16 |

| eventtime | Время срабатывания лога в формате эпохи. Если преобразовать время эпохи в читаемое время, оно может не совпадать с датой и временем в заголовке из-за небольшой задержки между временем срабатывания лога и его записью. Поле времени лога одинаково для одного и того же лога на всех устройствах лога, но дата и время могут отличаться. | uint64 | 20 |

| logid | Идентификатор лога. Перейти к определениям идентификатора лога | string | 10 |

| type | Тип лога. Перейти к списку типов и подтипов журналов событий | string | 16 |

| subtype | Подтип трафика | string | 20 |

| level | Рейтинг уровня безопасности. | string | 11 |

| vd | Название виртуального домена, в котором была записана запись лога. | string | 32 |

| srcip | IP-адрес источника трафика. Источник варьируется в зависимости от направления | ip | 39 |

| srcport | Номер порта источника трафика. | uint16 | 5 |

| srcintf | Имя интерфейса источника трафика | string | 32 |

| srcintfrole | Имя интерфейса источника. | string | 10 |

| dstip | IP-адрес назначения для веб | ip | 39 |

| dstport | Номер порта назначения трафика | uint16 | 5 |

| dstintf | Интерфейс назначения трафика | string | 32 |

| dstintfrole | Имя интерфейса назначения. | string | 10 |

| srccountry | Название страны источника. | string | 64 |

| dstcountry | Название страны назначения | string | 64 |

| sessionid | ID для сессии. | uint32 | 10 |

| proto | tcp: Протокол, используемый веб-трафиком (по умолчанию tcp) | uint8 | 3 |

| action | Статус сессии. Использует следующие определения: • Deny: заблокировано политикой фаервола • Start: лог сессии старт (специальная опция для включения логирования в начале сессии). Это означает, что фаервол разрешил. • Все остальные: разрешено политикой фаервола, и статус указывает, как сессия была закрыта. |

string | 11 |

| policyid | Название политики фаервола, управляющей трафиком, который вызвал запись лога. | uint32 | 10 |

| policytype | Тип политики фаервола. | string | 24 |

| service | Название сервиса | string | 36 |

| trandisp | Тип NAT-перевода | string | 16 |

| transip | Исходный IP-адрес NAT. | ip | 39 |

| transport | Исходный порт NAT. | uint16 | 5 |

| duration | Продолжительность сессии в секундах. | uint64 | 20 |

| sentbyte | Количество отправленных байт | uint64 | 20 |

| rcvdbyte | Количество полученных байт. | uint64 | 20 |

| sentpkt | Количество отправленных пакетов. | uint32 | 10 |

| app | Название приложения | string | 96 |

| appid | Идентификатор приложения | uint32 | 10 |

| appcat | Категория приложения. | string | 64 |

| apprisk | Уровень риска приложения | string | 16 |

| crscore | Критический балл события или записи лога | uint32 | 10 |

| craction | Действие, предпринятое на основе критического балла | uint32 | 10 |

| crlevel | Критический уровень события или записи лога | string | 10 |

| facility | Служба, создавшая событие или запись лога | ||

| severity | Уровень серьезности события или записи лога |

Расширенный Windows

| Поле | Описание | Тип данных | Длина |

|---|---|---|---|

| device_ip | IP-адрес устройства | - | - |

| device_port | Порт устройства | - | - |

| dstip | IP-адрес назначения | ip | 39 |

| message | Сообщение лога | string | 4096 |

| penalty | Штраф | - | - |

| srcip | IP-адрес, с которого произошло событие | ip | 39 |

| srcport | Исходный порт | uint16 | 5 |

| type | Краткое описание произошедшего события | string | 16 |

| subtype | Домен субъекта, инициировавшего действие | string | 20 |

| username | Имя пользователя субъекта, инициировавшего действие | - | - |

| subject | Субъект | - | - |

| srcintf | Имя пользователя цели действия. | string | 32 |

| srcintfrole | Домен цели действия. | string | 10 |

| dstintf | Имя участника, задействованного в действии | string | 32 |

| dstintf | Локальный путь общего ресурса, если применимо | - | - |

| dstintfrole | Назначенная роль интерфейса назначения (LAN, WAN и т.д.) | string | 10 |

| policytype | Классификация события (например, успешный вход) | string | 24 |

| action | Числовой идентификатор, присвоенный каждому событию | string | 11 |

Определения идентификаторов лога

Ниже приведены определения для идентификаторов типа лога и подтипов лога, применимых к FortiOS:

| Категория журналов событий | Подтипы журналов событий |

|---|---|

| трафик: 0 | - пересылка: 0 |

| - локальный: 1 | |

| - мультикаст: 2 | |

| - анализатор: 4 | |

| - ztna: 5 | |

| событие: 1 | - система: 0 |

| - VPN: 1 | |

| - пользователь: 2 | |

| - маршрутизатор: 3 | |

| - беспроводная связь: 4 | |

| - оптимизация WAN: 5 | |

| - конечная точка: 7 | |

| - HA: 8 | |

| - оценка безопасности: 10 | |

| - FortiExtender: 11 | |

| - соединитель: 12 | |

| - SD-WAN: 13 | |

| - сбой аутентификации CIFS: 14 | |

| - контроллер коммутатора: 15 | |

| - REST API: 16 | |

| - веб-прокси: 17 | |

| вирус: 2 | - аналитика: 1 |

| - исключение хэша: 2 | |

| - исполняемый тип файла: 3 | |

| - предотвращение вспышек: 4 | |

| - разоружение контента: 5 | |

| - заблокированная команда: 6 | |

| - список вредоносных программ: 7 | |

| - угроза из EMS: 8 | |

| - встроенная блокировка: 9 | |

| - зараженный: 11 | |

| - имя файла: 12 | |

| - превышение размера: 13 | |

| - неизвестный: 49 | |

| - фрагментированный MIME: 61 | |

| - ошибка сканирования: 62 | |

| - неизвестный: 63 | |

| веб-фильтр: 3 | - контент: 14 |

| - фильтр URL: 15 | |

| - блокировка FTGD: 16 | |

| - разрешение FTGD: 17 | |

| - ошибка FTGD: 18 | |

| - мониторинг URL: 19 | |

| - фильтр ActiveX: 35 | |

| - фильтр cookie: 36 | |

| - фильтр апплетов: 37 | |

| - подсчет квоты FTGD: 38 | |

| - истечение квоты FTGD: 39 | |

| - квота FTGD: 40 | |

| - фильтр сценариев: 41 | |

| - блокировка команды веб-фильтра: 43 | |

| - изменение заголовка HTTP: 44 | |

| - исключение SSL: 45 | |

| - антифишинг: 46 | |

| - категория видеофильтра: 47 | |

| - канал видеофильтра: 48 | |

| - заголовок видеофильтра: 50 | |

| - описание видеофильтра: 51 | |

| IPS: 4 | - подпись: 19 |

| - вредоносный URL: 21 | |

| - ботнет: 22 | |

| фильтр электронной почты: 5 | - электронная почта: 12 |

| - спам: 13 | |

| - запрещенное слово: 14 | |

| - веб-почта: 20 | |

| - ошибка FTGD: 53 | |

| аномалия: 7 | - аномалия: 20 |

| VOIP: 8 | - VOIP: 14 |

| DLP: 9 | - DLP: 54 |

| - источник документа DLP: 55 | |

| контроль приложений: 10 | - подпись: 59 |

| - нарушение порта: 60 | |

| - нарушение протокола: 61 | |

| WAF: 12 | - подпись WAF: 0 |

| - пользовательская подпись WAF: 1 | |

| - метод HTTP WAF: 2 | |

| - ограничение HTTP WAF: 3 | |

| - список адресов WAF: 4 | |

| - доступ к URL WAF: 5 | |

| GTP: 14 | - GTP-все: 0 |

| - PFCP-все: 1 | |

| DNS: 15 | - DNS-запрос: 0 |

| - DNS-ответ: 1 | |

| SSH: 16 | - команда SSH: 0 |

| - канал SSH: 1 | |

| - хост-ключ SSH: 2 | |

| SSL: 17 | - аномалия SSL: 0 |

| - исключение SSL: 1 | |

| - переговоры SSL: 2 | |

| - информация о сертификате сервера SSL: 3 | |

| - рукопожатие SSL: 4 | |

| фильтр файлов: 19 | - фильтр файлов: 0 |

| ICAP: 20 | - ICAP: 0 |

| FortiSwitch: 23 | - поток FSW: 0 |

| виртуальный патч: 24 | - виртуальный патч OT: 0 |

| - локальный виртуальный патч: 1 | |

| CASB: 25 | - CASB: 0 |

Список типов и подтипов журналов событий

Устройства FortiGate могут записывать следующую информацию о типах и подтипах записей журнала:

| Тип | Описание | Подтип |

|---|---|---|

| трафик | Записывает информацию о потоке трафика, такую как HTTP/HTTPS-запрос и его ответ, если таковой имеется. |

• пересылка • локальный • мультикаст • анализатор • ZTNA |

| событие | Записывает системные и административные события, такие как загрузка резервной копии конфигурации или активности демона. |

• сбой аутентификации CIFS • соединитель • конечная точка • FortiExtender • HA • REST API • маршрутизатор • SD-WAN • оценка безопасности • контроллер коммутатора • система • пользователь • VPN • оптимизация WAN • веб-прокси • беспроводная связь |

| UTM | Записывает события UTM. | См. список подтипов журналов событий UTM ниже |

Подтипы журналов событий UTM

| Подтипы журналов событий UTM | Описание | Тип события |

|---|---|---|

| вирус | Записывает вирусные атаки. |

• аналитика • заблокированная команда • разоружение контента • угроза из EMS • исключение хэша • имя файла • исполняемый тип файла • зараженный • встроенная блокировка • список вредоносных программ • фрагментированный MIME • предотвращение вспышек • превышение размера • ошибка сканирования • неизвестный • неизвестный |

| веб-фильтр | Записывает события веб-фильтрации. |

• фильтр ActiveX • антифишинг • фильтр апплетов • контент • фильтр cookie • разрешение FTGD • блокировка FTGD • ошибка FTGD • квота FTGD • подсчет квоты FTGD • истечение квоты FTGD • изменение заголовка HTTP • фильтр сценариев • исключение SSL • фильтр URL • мониторинг URL • категория видеофильтра • канал видеофильтра • описание видеофильтра • заголовок видеофильтра • блокировка команды веб-фильтра |

| IPS | Записывает события предотвращения вторжений. |

• ботнет • вредоносный URL • подпись |

| фильтр электронной почты | Записывает события фильтрации электронной почты. |

• запрещенное слово • электронная почта • ошибка FTGD • спам • веб-почта |

| аномалия | Записывает попытки вторжения. | • аномалия |

| VOIP | Записывает события VoIP. | • VoIP |

| DLP | Записывает события предотвращения потери данных. |

• DLP • источник документа DLP |

| контроль приложений | Записывает попытки вторжения. Лог контроля приложений выводится, когда подпись совпадает с шаблоном приложения. |

• нарушение порта • нарушение протокола • подпись |

| WAF | Записывает информацию веб-аппликационного фаервола для устройств и виртуальных устройств FortiWeb. |

• список адресов WAF • пользовательская подпись WAF • ограничение HTTP WAF • метод HTTP WAF • подпись WAF • доступ к URL WAF |

| GTP | Записывает события GTP. |

• GTP-все • PFCP-все |

| DNS | Записывает события DNS. |

• DNS-запрос • DNS-ответ |

| SSH | Записывает события SSH. |

• канал SSH • команда SSH • хост-ключ SSH |

| SSL | Записывает обнаруженные/заблокированные вредоносные соединения SSL. |

• аномалия SSL • исключение SSL • рукопожатие SSL • переговоры SSL • информация о сертификате сервера SSL |

| фильтр файлов | Записывает события фильтрации файлов. | • фильтр файлов |

| ICAP | Записывает события ICAP. | • ICAP |

| FortiSwitch | Записывает события FortiSwitch. | • поток FSW |

| виртуальный патч | Записывает события виртуального патча. |

• локальный виртуальный патч • виртуальный патч OT |

| CASB | Записывает события CASB. | • CASB |