Установка nxlog Agent на Windows Server

По умолчанию аудит событий для доступа к файлам и Active Directory отключен в Windows. На автономном сервере настройка политики аудита выполняется с помощью консоли редактора локальной групповой политики (gpedit.msc). Если вам нужно включить аудит на нескольких компьютерах в домене AD, используйте консоль управления групповыми политиками домена (gpmc.msc).

Настройка аудита на Standalone Windows File Server

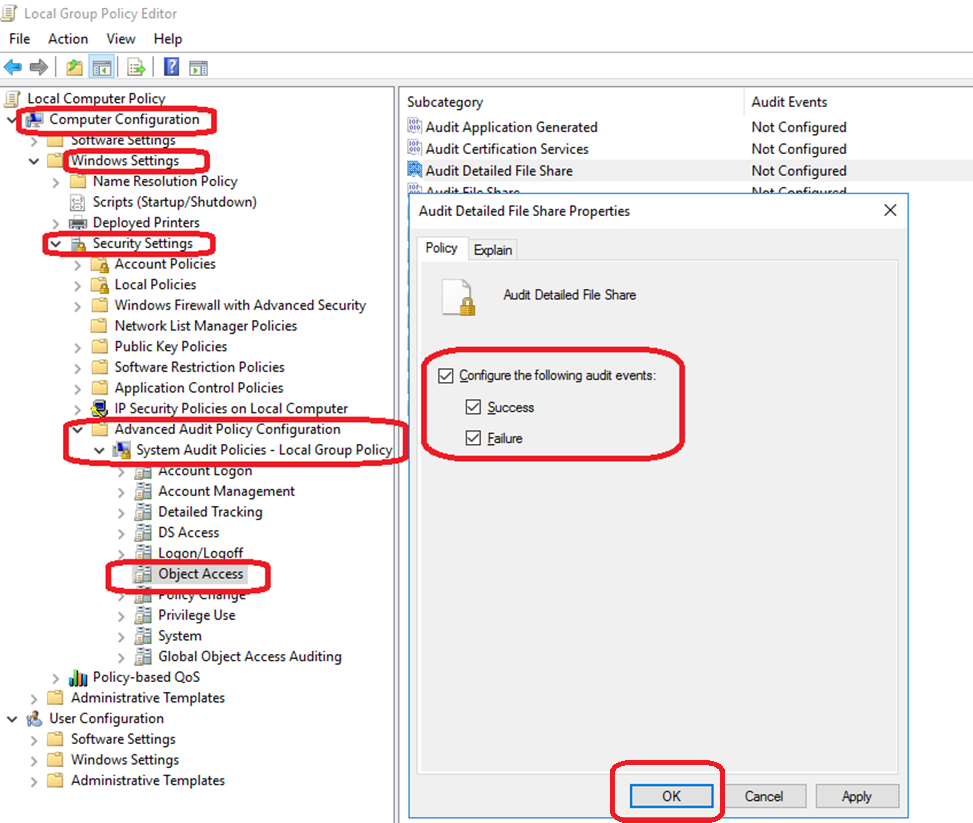

Используйте локальный редактор групповой политики gpedit.msc для редактирования

Computer configuration\Windows settings\Security settings\Advanced Audit Policy Configuration\System Audit Policies

-- Local Group Policy\Object Access\Audit Detailed File Share.

-- Set the \"Configure the following audit events\" checkbox to Success and Failure.

Настройка аудита в среде Active Directory

Настройка политики аудита для файлового сервера.

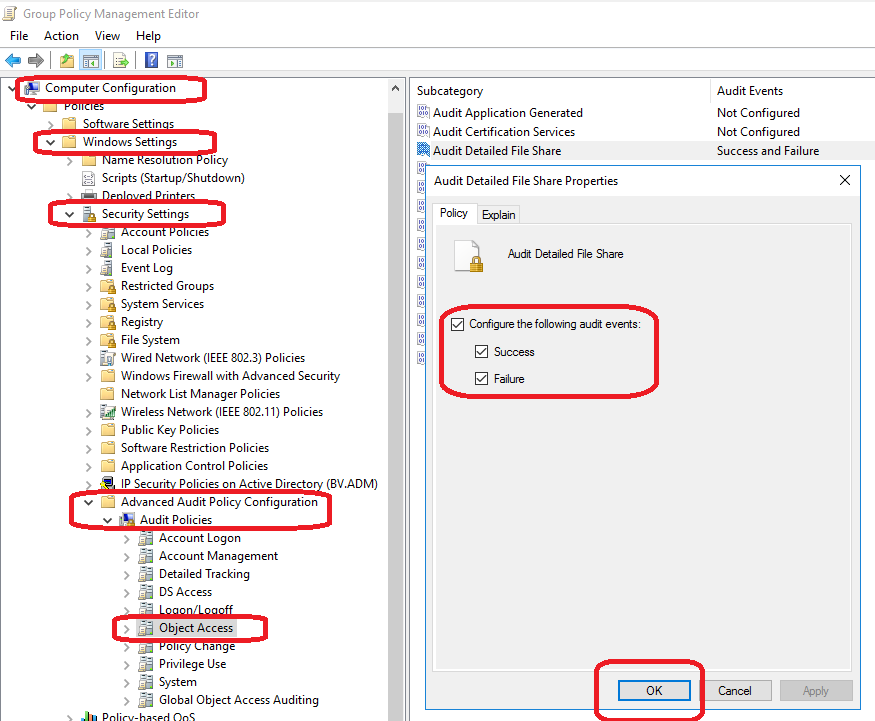

Используйте консоль управления групповыми политиками домена gpmc.msc. Создайте и свяжите новую групповую политику с организационной единицей (OU), в которой находится необходимый сервер. Дайте новой политике понятное имя и отредактируйте следующим образом:

Конфигурация компьютера\Параметры Windows\Параметры безопасности\Расширенная конфигурация политики аудита\Системные политики аудита — Локальная групповая политика\Доступ к объектам\Аудит детализированного файлового доступа. Установите флажок "Настроить следующие события аудита" на Успех и Неудача.

После создания политики необходимо включить аудит на общих папках файлового сервера.

Для этого:

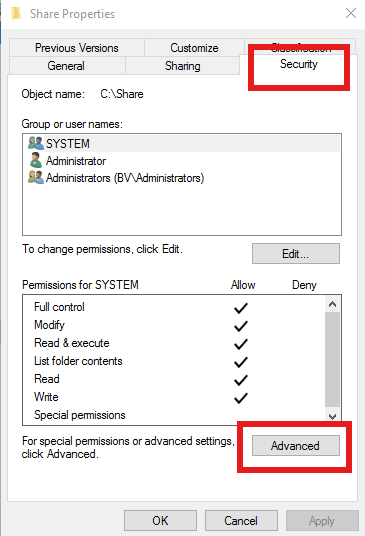

- Перейдите в Свойства общей папки на файловом сервере, где необходимо включить аудит событий, перейдите на вкладку Безопасность и нажмите кнопку Дополнительно.

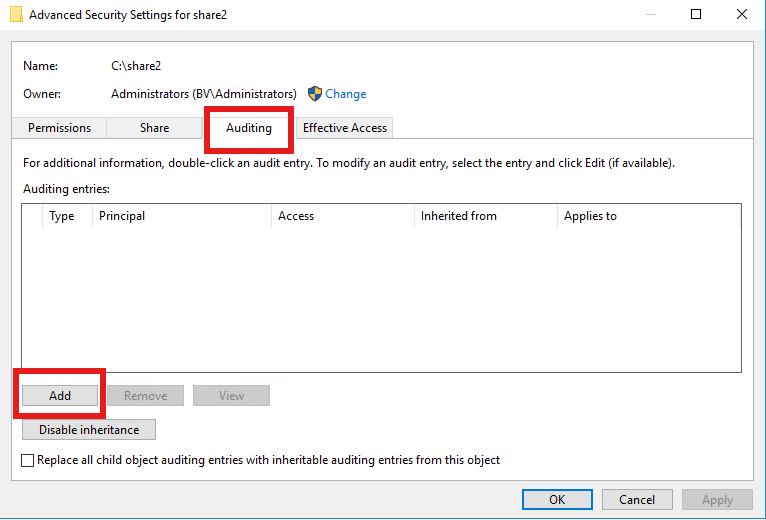

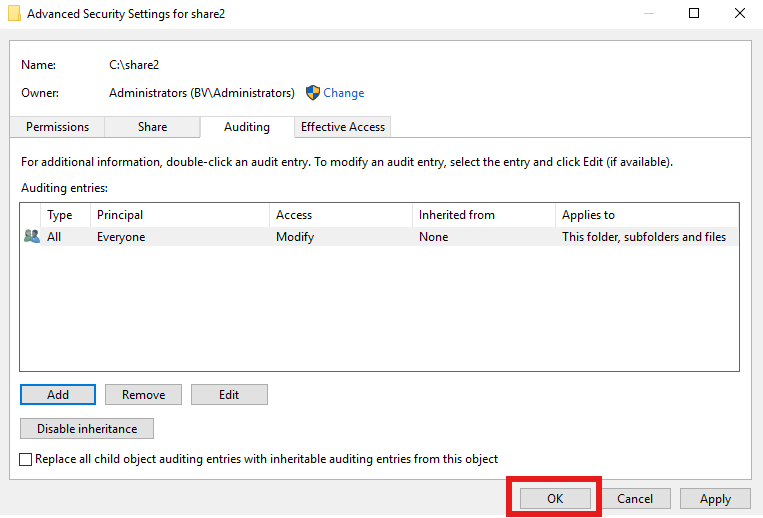

- В окне Дополнительные параметры безопасности для %Sharename% перейдите на вкладку Аудит и нажмите кнопку Добавить.

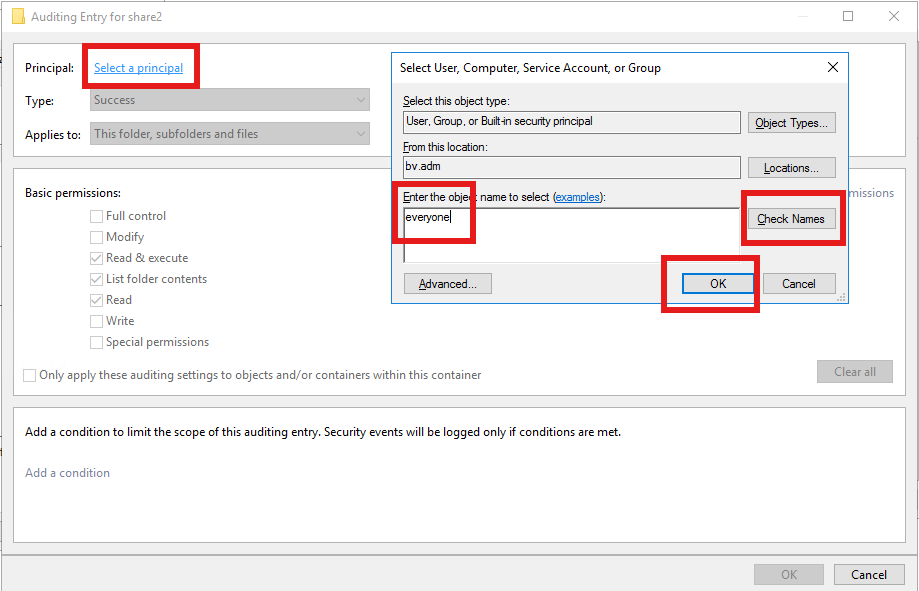

- В окне Запись аудита для %Sharename% нажмите Выбрать субъект, введите Everyone в окне поиска пользователей, нажмите Проверить имена и ОК.

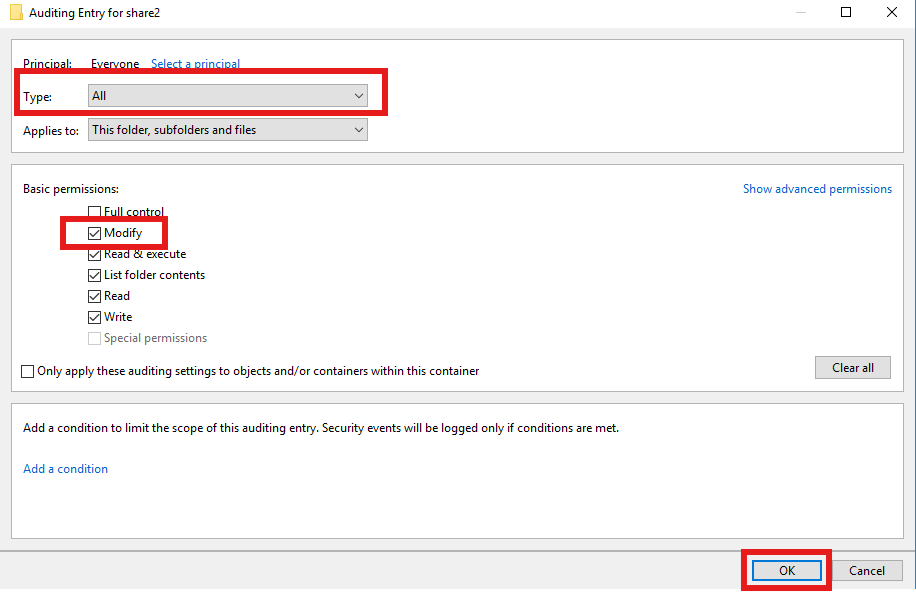

- В окне Запись аудита для %Sharename% выберите Тип: Все, включите разрешения на Изменение и нажмите ОК.

- Нажмите ОК еще раз, чтобы применить настройки.

Внимание! Эта операция может потребовать значительных ресурсов файлового сервера.

Настройка аудита событий Active Directory

Используйте консоль управления групповыми политиками домена gpmc.msc. Создайте и свяжите новую групповую политику с OU, содержащим контроллеры домена. Дайте ей понятное имя и отредактируйте следующим образом:

Конфигурация компьютера\Параметры Windows\Параметры безопасности\Расширенная конфигурация политики аудита\Системные политики аудита — Локальная групповая политика:

1. Управление учетными записями:

- Аудит управления учетными записями пользователей - Успех и Неудача;

- Аудит управления группами безопасности - Успех и Неудача;

- Аудит управления группами рассылки - Успех и Неудача;

2. Доступ к службе каталогов (DS Access):

- Аудит изменений объектов служб домена Active Directory - Успех и Неудача;

- Аудит доступа к службе каталогов - Успех и Неудача;

3. Вход/выход:

- Аудит входа в систему - Успех;

4. Изменение политики:

- Аудит изменений политики аудита - Успех и Неудача.

Installing nxlog Agent on Windows Server

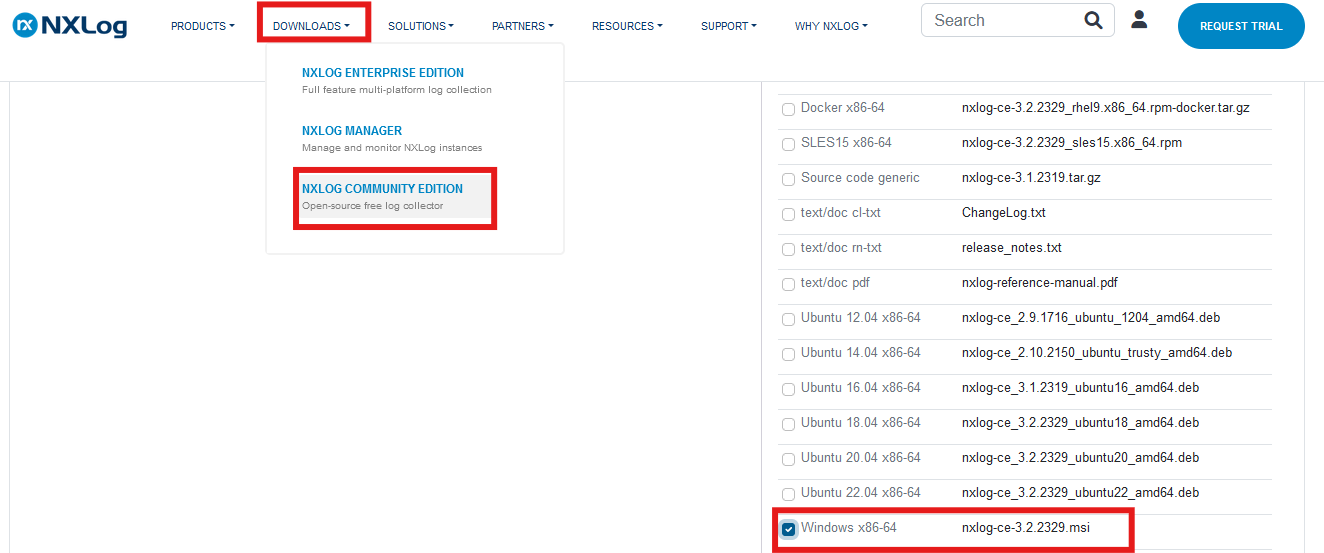

To send events to the Product, you can use any tools that can send events in JSON format. We tested the nxlog agent, and it performed well. The tested version is nxlog-ce-3.2.2329.

Скачайте текущую версию агента с https://nxlog.com => Downloads => NXLog Community Edition.

Установите агента на все серверы, с которых вы хотите получать события.

После установки агента настройте файл конфигурации, расположенный по адресу

"C:\Program Files\nxlog\conf\nxlog.conf\".

Настройка nxlog Agent

Внимание! Необходимо настроить IP-адрес Продукта в разделе Output out > Host

Содержимое файла конфигурации nxlog для Windows File Server

Panic Soft

#NoFreeOnExit TRUE

define ROOT C:\Program Files\nxlog

define CERTDIR %ROOT%\cert

define CONFDIR %ROOT%\conf\nxlog.d

define LOGDIR %ROOT%\data

include %CONFDIR%\*.conf

define LOGFILE %LOGDIR%\nxlog.log

LogFile %LOGFILE%

Moduledir %ROOT%\modules

CacheDir %ROOT%\data

Pidfile %ROOT%\data\nxlog.pid

SpoolDir %ROOT%\data

<Extension _json>

Module xm_json

</Extension>

<Extension _syslog>

Module xm_syslog

</Extension>

define SecurityIDs 5143, 5144, 5168, 4659, 4735, 5145

define BitLockerIDs 24586, 24592, 24593, 24594

define EventlogID 1102

define SecuritySrc Microsoft-Windows-Security-Auditing

define BitLockerSrc Microsoft-Windows-BitLocker-Driver

define EventlogSrc Microsoft-Windows-Eventlog

<Input events>

Module im_msvistalog

<QueryXML>

<QueryList>

<Query Id="0">

<Select Path="Security">*[System[Provider[

@Name='%EventlogSrc%' or

@Name='%SecuritySrc%']]]

</Select>

<Select Path="System">*[System[Provider[

@Name='%BitLockerSrc%']]]

</Select>

</Query>

</QueryList>

</QueryXML>

<Exec>

if not (defined($SourceName) and

(($EventID IN (%SecurityIDs%) and $SourceName == "%SecuritySrc%") or

($EventID IN (%BitLockerIDs%) and $SourceName == "%BitLockerSrc%") or

($EventID == %EventlogID% and $SourceName == "%EventlogSrc%")))

drop();

to_json();

</Exec>

FlowControl FALSE

</Input>

<Output out>

Module om_udp

Host %TISOARNG_IP_ADDRESS%

Port 514

Exec to_json();

Exec $Message = to_json(); to_syslog_bsd();

</Output>

<Route logs_to_syslog>

Path events => out

</Route>

nxlog Configuration File Content for MS Active Directory

Panic Soft

#NoFreeOnExit TRUE

define ROOT C:\Program Files\nxlog

define CERTDIR %ROOT%\cert

define CONFDIR %ROOT%\conf\nxlog.d

define LOGDIR %ROOT%\data

include %CONFDIR%\*.conf

define LOGFILE %LOGDIR%\nxlog.log

LogFile %LOGFILE%

Moduledir %ROOT%\modules

CacheDir %ROOT%\data

Pidfile %ROOT%\data\nxlog.pid

SpoolDir %ROOT%\data

<Extension _json>

Module xm_json

</Extension>

<Extension _syslog>

Module xm_syslog

</Extension>

define SecurityIDs 4618, 4649, 4719, 4765, 4766, 4794, 4897, 4964, 5124, \

4621, 4675, 4692, 4693, 4706, 4713, 4714, 4715, 4716, \

4724, 4727, 4735, 4737, 4739, 4754, 4755, 4764, 4780, \

4816, 4865, 4866, 4867, 4868, 4870, 4882, 4885, 4890, \

4892, 4896, 4906, 4907, 4908, 4912, 4960, 4961, 4962, \

4963, 4965, 4976, 4977, 4978, 4983, 4984, 5027, 5028, \

5029, 5030, 5035, 5037, 5038, 5120, 5121, 5122, 5123, \

5376, 5377, 5453, 5480, 5483, 5484, 5485, 6145, 6273, \

6274, 6275, 6276, 6277, 6278, 6279, 6280, 4608, 4609, \

4610, 4611, 4612, 4614, 4615, 4616, 4624, 4625, 4634, \

4647, 4648, 4656, 4657, 4658, 4660, 4661, 4662, 4663, \

4672, 4673, 4674, 4688, 4689, 4690, 4691, 4696, 4697, \

4698, 4699, 4700, 4701, 4702, 4704, 4705, 4707, 4717, \

4718, 4720, 4722, 4723, 4725, 4726, 4728, 4729, 4730, \

4731, 4732, 4733, 4734, 4738, 4740, 4741, 4742, 4743, \

4744, 4745, 4746, 4747, 4748, 4749, 4750, 4751, 4752, \

4753, 4756, 4757, 4758, 4759, 4760, 4761, 4762, 4767, \

4768, 4769, 4770, 4771, 4772, 4774, 4775, 4776, 4778, \

4779, 4781, 4783, 4785, 4786, 4787, 4788, 4789, 4790, \

4869, 4871, 4872, 4873, 4874, 4875, 4876, 4877, 4878, \

4879, 4880, 4881, 4883, 4884, 4886, 4887, 4888, 4889, \

4891, 4893, 4894, 4895, 4898, 5136, 5137, 5140, 5142, \

5143, 5144, 5168, 4659, 4735

define BitLockerIDs 24586, 24592, 24593, 24594

define EventlogID 1102

define SecuritySrc Microsoft-Windows-Security-Auditing

define BitLockerSrc Microsoft-Windows-BitLocker-Driver

define EventlogSrc Microsoft-Windows-Eventlog

<Input events>

Module im_msvistalog

<QueryXML>

<QueryList>

<Query Id="0">

<Select Path="Security">*[System[Provider[

@Name='%EventlogSrc%' or

@Name='%SecuritySrc%']]]

</Select>

<Select Path="System">*[System[Provider[

@Name='%BitLockerSrc%']]]

</Select>

</Query>

</QueryList>

</QueryXML>

<Exec>

if not (defined($SourceName) and

(($EventID IN (%SecurityIDs%) and $SourceName == "%SecuritySrc%") or

($EventID IN (%BitLockerIDs%) and $SourceName == "%BitLockerSrc%") or

($EventID == %EventlogID% and $SourceName == "%EventlogSrc%")))

drop();

to_json();

</Exec>

FlowControl FALSE

</Input>

<Output out>

Module om_udp

Host %TISOARNG_IP_ADDRESS%

Port 514

Exec to_json();

Exec $Message = to_json(); to_syslog_bsd();

</Output>

<Route logs_to_syslog>

Path events => out

</Route>

После установки агента nxlog перезапустите службу nxlog и настройте новое устройство в Продукте в соответствии с разделом Добавление нового устройства данного руководства. В этом случае потребуется тип устройства, описанный в разделе Windows Extended.